Active Directory ドメイン サービスとは、システム管理者が組織内のユーザーやリソースを管理するためのサービスです。

Active Directory の管理機能の一つとして、ユーザーやコンピューター、アプリケーションにおけるシステム設定を一元的に管理・配布する仕組みが用意されています。これは「グループ ポリシー」と呼ばれる機能で実現します。

今回は「グループ ポリシー」に関する基礎知識について紹介します。

グループ ポリシーとは?

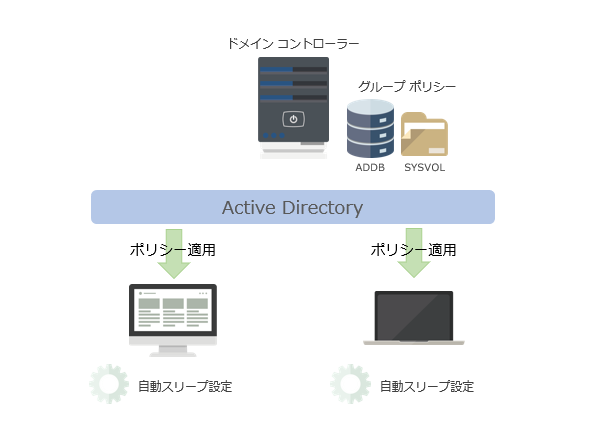

グループ ポリシーとは、ドメインで管理しているユーザーやコンピューター、アプリケーションの設定を一元的に管理する機能のことです。

Active Directory ドメイン サービスを導入している環境においては、「設定」もドメイン コントローラーで管理しています。ドメイン コントローラーで「システム設定」の情報を一元的に管理し、ドメインで管理している Windows 端末に配布することができます。

グループ ポリシーでは、ユーザーに変更されたくない項目を制御したり、既定の設定を変更したりすることができます。

例えば、ユーザーのパスワードの最小の文字数を指定したり、USB デバイスの使用を制限したりするなど、Windows OS の端末に対して様々なルールや制御を定義することができます。また、Excel や Outlook の設定など、アプリケーションの設定も制御することもできます。

ワークグループの端末では、管理者が1台1台必要な設定を手作業で行う必要がありましたが、Active Directory のドメイン環境を用意すれば、グループ ポリシーを利用して設定を一括に配布、管理することができます。

コンピューターやユーザーに対して設定できる各システム設定を、それぞれ割り当てたポリシーという設定項目が用意されています。例えば、[パスワードの長さ]、[パスワードの有効期間] などの各設置のポリシーが用意されています。グループ ポリシーは全ポリシーの集合体であり、1つの GPO で必要なシステム設定を定義することができます。

GPO(Group Policy Object)とは

ユーザーのパスワードの最小の文字数を指定したり、USB デバイスの使用を制限する等、1つ1つのルールや制限のことを「ポリシー」と言います。グループ ポリシーは各ポリシーを全てまとめた集合体であり、AD では「GPO(グループ ポリシー オブジェクト)」というデータ単位で管理されています。

グループ ポリシーの設定項目は、大きく分けて「コンピューターの構成」と「ユーザーの構成」が2種類があります。「コンピューターの構成」の階層にある設定はコンピューターに適用され、「ユーザーの構成」の階層にある設定はユーザーに適用されるポリシーの一覧となります。

Active Directory では、GPO は複数作成することができ、役職や就業契約、所属部署や地域などに合わせた GPO を作成して、アカウントごとに柔軟に必要なポリシーが適用されるように構成して運用できます。

GPO リンク

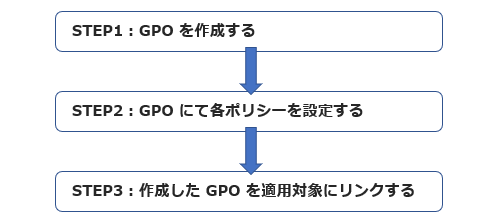

GPO を作成してポリシーを設定するのみでは、ユーザーやコンピューターにはルールや制限を適用することはできません。作成した GPO は適用対象に対して、「リンク」の設定する必要があります。ドメインでグループポリシーを設定するステップは以下の通りです。

ポリシーの設定は、既存の GPO に設定しても問題ありません。グループ ポリシーの設定で注意が必要なのは、「GPO にリンクの設定がない限り、ポリシーは適用されない」という点で、GPO のリンクの設定は忘れないようにしましょう。GPO にリンクできる対象は、ドメイン、サイト、OU の3つのレベルです。特定の AD オブジェクトに GPO をリンクすることはできません。

既存の GPO

ドメインを構築すると、既定で Default Domain Policy と Default Domain Controllers Policy という GPO が存在しています。Default Domain Policy の GPO はドメインに、Default Domain Controllers Policy は Domain Controllers という OU にリンクされています。Domain Controllers コンテナは、ドメイン コントローラーの役割をインストールしているコンピューターのアカウントが自動で登録される OU です。

ドメインでユーザー アカウントのパスワードの規則を決めるパスワード ポリシーの設定は、ドメインの直下に適用されている GPO の中で優先順位が一番高い GPO のパスワード ポリシーです。Default Domain Policy は既存で存在し、ドメインの直下に割り当てられている GPO となるので、Default Domain Policy にてドメインのパスワード ポリシーを設定しているケースが多いです。

GPO の設定手順

グループポリシーの設定の1)GPO を作成する、2)GPO にて各ポリシーを設定する、3)作成した GPO を適用対象にリンクする手順について紹介します。

GPO を作成する

1) 任意のドメイン コントローラーに管理者権限をもつユーザーでログオンします。

2) [Windows 管理ツール] にて、[グループ ポリシーの管理] を開きます。

3) 画面の左ペインを展開して、[グループ ポリシー オブジェクト] を右クリックして [新規] をクリックします。

4) [新しい GPO] にて、[名前] にて GPO の名前を設定して [OK] をクリックします。

GPO にて各ポリシーを設定する

1) [グループ ポリシーの管理] にて、作成した GPO を右クリックして [編集] をクリックします。

2) [グループポリシー ポリシー管理エディター] にて、左ペインから編集するポリシーのパスを展開します。

3) 編集する対象のポリシーをダブルクリックしてプロパティ画面を開き、設定変更を行います。

作成した GPO を適用対象にリンクする

1) [グループ ポリシーの管理] にて、GPO を適用する対象(ドメイン/サイト/OU)を右クリックして、[既存の GPO のリンク] をクリックします。

2) [GPO の選択] にて、リンクする GPO を選択して [OK] をクリックします。

GPO の適用順序(優先順位)

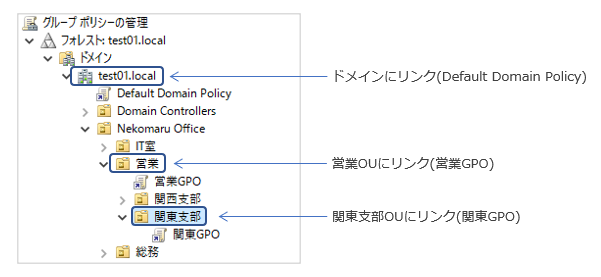

ドメインでは複数の GPO を作成することができ、ドメイン/サイト/OU のそれぞれにリンクすることができます。また同じ階層に対して複数の GPO を適用することもできます。上位の階層にリンクされた GPO は、全て下位の階層にも適用されます。

例えば、上図の例では関東支部の OU にあるオブジェクトに適用される GPO について考えてみます。ドメインの階層としては、ドメイン→ Nekomaru Office → 営業 → 関東支部 という階層となっています。この各階層にリンクされている GPO は全て適用される対象の GPO となり、関東支部の OU にあるオブジェクトは、”Default Domain Policy”、”営業GPO”、”関東GPO” の 3 つの GPO にて定義されている各ポリシーが全て適用されます。

このように、アカウントに対して複数の GPO が適用される場合、GPO が適用される順序は上位の階層からとなります。ドメインの GPO が適用される前に、まずコンピューター固有の設定であるローカル ポリシーが適用されます。

ローカル ポリシーが適用された後は、サイトに適用されている GPO → ドメインに適用されている GPO → OU に適用されている GPO → 子 OU に適用されている GPO の順で、リンクされている全ての GPO が適用されます。例の場合、関東支部の OU にあるオブジェクトは、”Default Domain Policy” → “営業GPO” → “関東GPO” の順で適用されます。

適用対象となる GPO が複数ある場合は、適用順位に従って順番にポリシーが適用されていきますが、各ポリシーは上書きで適用されます。最終的に適用されるポリシーは、適用対象の全ての GPO の総和となります。

適用対象の GPO の中で同じポリシーが設定されている場合は、ポリシーの設定は上書きされるため、後に適用された GPO のポリシー設定が反映されます。ポリシーが設定されていない(未構成である)場合、ポリシーは未設定と扱われて上書きはされません。

また、同じ階層に対しても複数の GPO を適用することができます。同じ階層に適用した GPO の適用順序は、管理者が変更することができます。

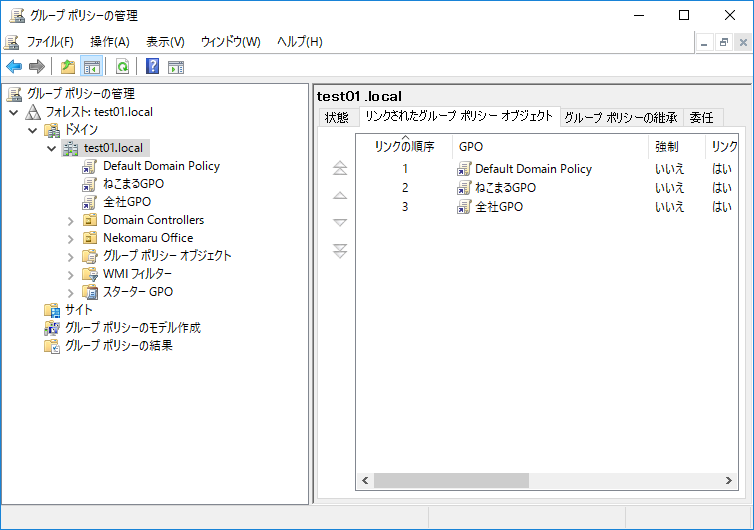

上図の例では、test01.local というドメインに対して、”Default Domain Policy”、”ねこまるGPO”、”全社GPO” の3つの GPO がリンクされています。[グループ ポリシーの管理] の [リンクされたグループ ポリシー オブジェクト] タブにある、[リンクの順序] でリンクされた GPO の優先順位を変更することが可能です。[リンクの順序] での順位が上位であるほど、優先順位が高い GPO となります。上記の図の場合、”全社GPO” → “ねこまるGPO” → “Default Domain Policy” の順序で GPO が適用され、”Default Domain Policy” がドメインにリンクされている GPO の中で1番優先順位の高い GPO となります。

GPO のフィルター

GPO のフィルターは、GPO の適用対象を制限する機能のことです。

グループポリシーは、ドメインの各階層にリンクされている GPO は全て適用されます。しかし、作成した GPO を特定のユーザーやグループには適用させたくない、もしくは特定のユーザーやグループのみに適用したいというようなシナリオが考えられます。そのようなシナリオにおいて、GPO のフィルターを利用して適用対象となるアカウントを制限できます。

GPO のフィルターには、「セキュリティ フィルター」と「WMI フィルター」の2種類があります。

セキュリティ フィルター

GPO には、グループポリシーを適用に関するアクセス許可が設定されています。このアクセス許可の設定を変更することで、適用対象とするユーザー、グループ、コンピューターを制御することができます。

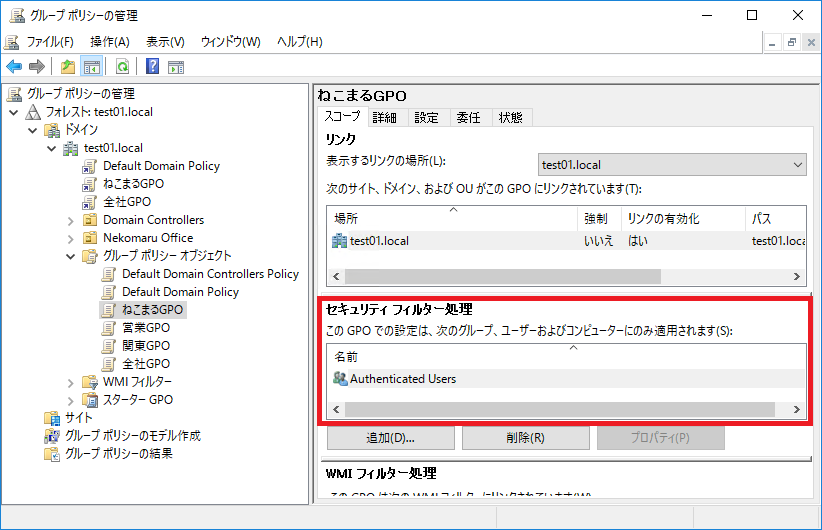

GPO のセキュリティ フィルターは [グループ ポリシーの管理] の [スコープ] タブにて設定することができます。

[セキュリティ フィルター処理] に、GPO が適用される対象のアカウントを設定します。GPO には、既定では [セキュリティ フィルター処理] に “Authenticated Users” が設定されており、Active Directory で認証されたアカウントは全て適用対象となります。特定のアカウントのみに GPO が適用されるように構成したい場合は、[セキュリティ フィルター処理] の項目にある “Authenticated Users” を削除し、適用対象とするアカウントを追加します。

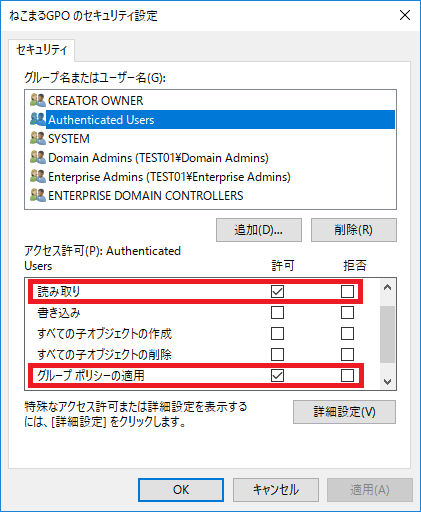

セキュリティ フィルターは、GPO のアクセス許可を設定する項目となります。ユーザーやグループ、コンピューターに GPO を適用するには、そのアカウントに対して [読み取り]、[グループ ポリシーの適用] のアクセス許可が必要です。

GPO のセキュリティ設定は、[グループ ポリシーの管理] にて対象の GPO を選択し、画面の右ペインの [委任] タブにある [詳細設定] より編集が可能です。

もし、特定のアカウントのみに GPO を適用させたくない場合、 セキュリティ設定にて特定のアカウントを追加し、[グループ ポリシーの適用] のアクセス許可を “拒否” に設定します。

[セキュリティ フィルター処理] の項目に、ユーザー アカウントもしくはユーザーのみが含まれるグループ アカウントのみを設定すると、ユーザー ポリシーが正常に適用できないという問題が発生する可能性があります。こちらは、MS16-027 のセキュリティ強化の影響です。詳細や対処策については、以下の記事をご確認ください。

Active Directory ドメイン サービスでは、管理機能の一つとして、ユーザーやコンピューター、アプリケーションにおけるシステム設定を一元的に管理・配布する仕組みが用意されています。これは「グループ ポリシー」と呼ばれる機能で実現[…]

WMI フィルター

WMI フィルターは、コンピューターの属性に基づいて、GPO の適用対象を制御することができます。WMI フィルターが利用できるのは、Windows XP、Windows Server 2003 以降の OS の端末が対象です。

WMI フィルターで制御できるのは、インストールされている OS のバージョンやサービスパックのバージョン、アプリケーションの有無などのソフトウェア構成に基づいてフィルター処理を行ったり、CPU、メモリ、ディスク容量などハードウェア構成に基づくフィルター処理を行うことができます。既定では、WMI フィルターは何も設定されていません。

GPO に WMI フィルターを設定する流れは以下の通りです。

各ステップの詳細な手順は以下の通りです。

STEP1:WMI フィルターを作成する

1) 任意のドメイン コントローラーに管理者権限をもつユーザーでログオンします。

2) [Windows 管理ツール] にて、[グループ ポリシーの管理] を開きます。

3) 画面の左ペインを展開して、[WMI フィルター] を右クリックして [新規] をクリックします。

4) [新しい WMI フィルター] の [名前] の項目に、WMI フィルターのオブジェクトの名前を変更します。

5) [クエリ] の項目にて、[追加] をクリックします。

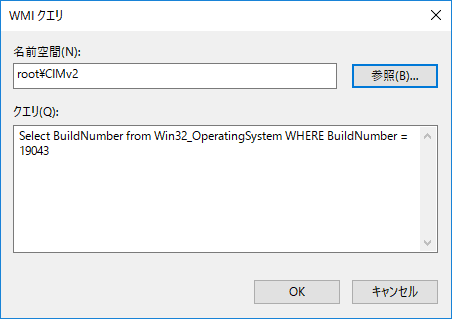

6) [名前空間] に、WMI の名前空間を指定します。

7) [クエリ] の項目に、WMI フィルターに使用するクエリを指定して、[OK] をクリックします。

例:

STEP2:GPO に WMI フィルターを割り当てる

1) [グループ ポリシーの管理] にて、WMI フィルターを設定する GPO を選択します。

2) [スコープ] タブにて、[WMI フィルター処理] の項目にて [この GPO は次の WMI フィルターにリンクされています] の選択項目を展開し、適用する WMI フィルター オブジェクトを選択します。

3) “WMI フィルターを <WMI フィルター名> に変更しますか” と表示されたら [はい] をクリックします。

強制・継承のブロック

グループ ポリシーは、「ローカル ポリシー」⇒「サイトに適用されている GPO」⇒「ドメインに適用されているGPO」⇒「OU に適用されている GPO」の順で適用されます。ドメインの各階層に適用されている GPO は順番に適用され、GPO の各ポリシーは上書きされるのが標準の動作です。

先に適用された GPO のポリシーの設定を強制的に適用したい場合、先に適用される GPO のポリシー設定を反映させたくない場合などのシナリオを想定した機能として、「強制」と「継承のブロック」があります。各機能の概要と設定手順を紹介します。

強制

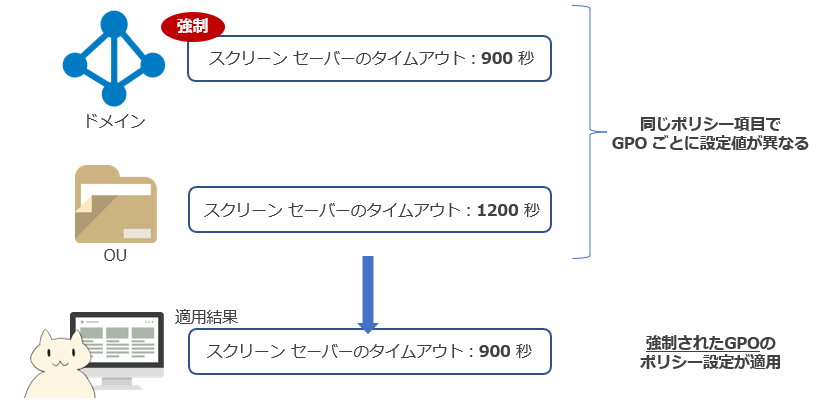

「強制」とは、特定の GPO を強制的に適用したい場合に使用する設定となります。

ドメインにリンクしている GPO と、OU に適用している GPO にて同じポリシーを定義している場合、標準の動作では、OU の GPO のポリシー設定が反映される動作となります。しかし、ドメインの GPO にて「強制」の設定を行うと、ドメインの GPO のポリシーが優先されて、設定値が反映されるように構成できます。

「強制」の機能は、会社全体のポリシーとして、ドメイン全体に適用させたいポリシーがある場合に、階層の下にある部署や役割ごとの OU の GPO に上書きさせないようにしたい場合などのシナリオで利用できます。

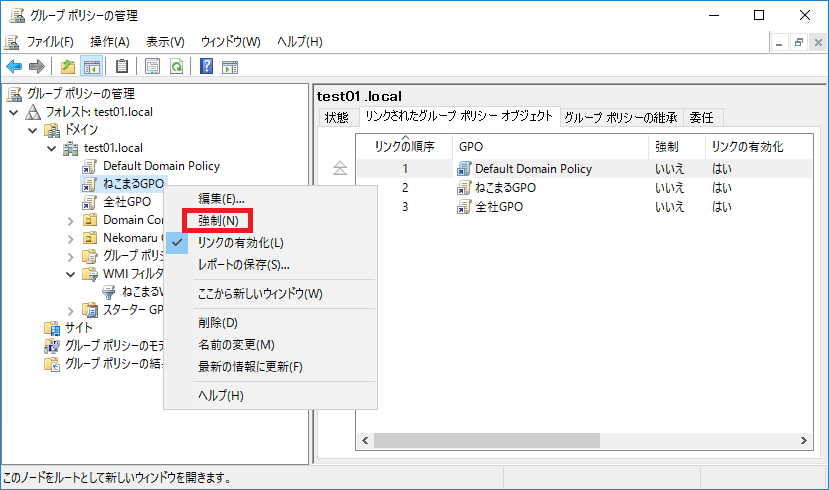

GPO を強制するには、[グループ ポリシーの管理] にて、強制の対象の GPO を右クリックして [強制] をクリックします。

継承のブロック

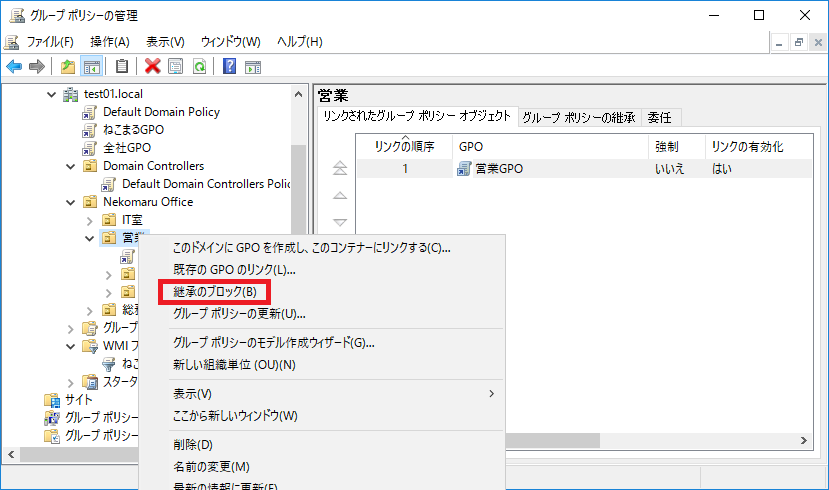

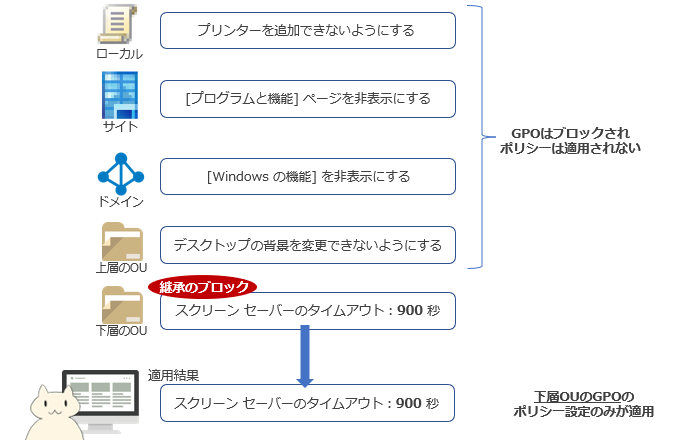

「継承のブロック」とは、先に適用処理された GPO のポリシーの設定を全てブロックして、適用されなくする機能です。

例えば、特定の OU で継承のブロックを行った場合は、その前に適用されたローカル ポリシー、ドメインやサイトにリンクされている GPO は全てブロックされ、ブロックされた GPO で定義されているポリシーは適用されません。

継承のブロックを設定できる対象は、ドメインもしくは OU です。

継承のブロックをするには、[グループ ポリシーの管理] にて、継承のブロックを行う対象のドメインもしくは OU を右クリックして [継承のブロック] をクリックします。