前回の講座 [sitecard subtitle=PKI講座第6回 url=https://pkiwithadcs.com/digital_signing/ target=] 前回は、公開鍵暗号化方式とハッシュアルゴリズ[…]

前回は「デジタル証明書」とは何なのか?という説明をしました。「デジタル証明書」の技術的な仕組みや、実際の利用方法について理解を深めることができたかと思います。

今回は PKI 講座の最終回として、「デジタル証明書」を発行する「証明機関」について概要を紹介します。

証明機関とは

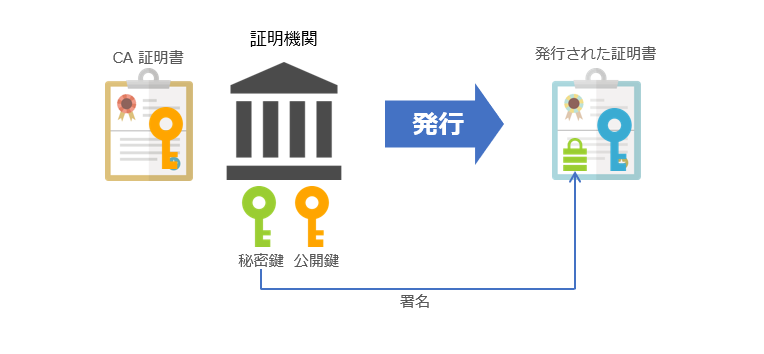

デジタル証明書は 「自分のもっている公開鍵の正当性を権威のある機関に証明したもの」 となりますが、証明書を発行する権威のある機関のことを「証明機関」と呼びます。その他、「認証局」や「CA (Certificate Authorityの略)」とも呼ばれることもあります。呼び方は違っても、いずれも “証明書を発行するところ” であることには変わりありません。

権威のある証明機関が証明書を発行すると、その証明書はインターネット上でも正当な証明書として利用できます。そのため、証明機関は証明書の発行の申請を受けたら、発行要求を行った依頼者が正当な団体・組織であるかなどを確認する身元調査や、証明書の利用用途を確認した上で、証明書を発行してよいか十分な審査を行います。

イメージとしては、クレジットカード会社がカードの発行の申し込みを受け付けた時、申請した人が勤務する会社、勤続年数、年収、クレジットカード支払履歴などを審査して、クレジットカードを発行しても問題ないかを判断した上で発行するのに似ています。

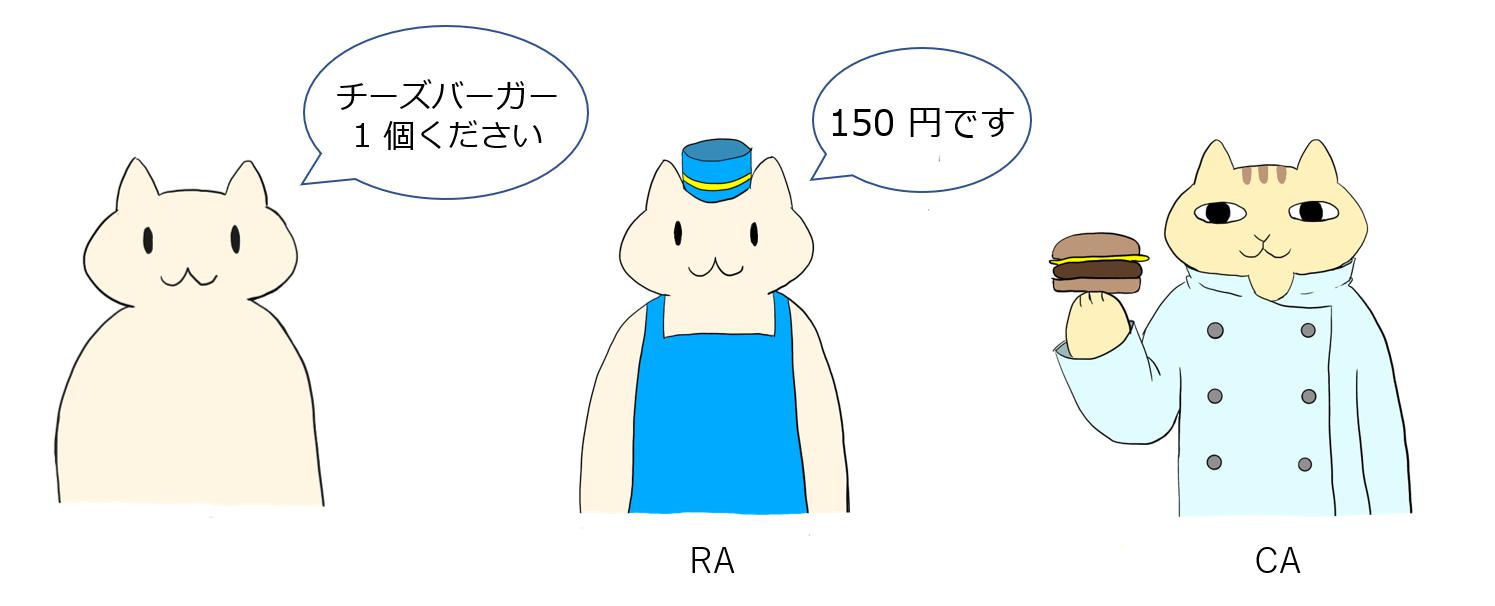

公的な証明機関では、証明書の申請を受け付けて審査を行う機関と証明書を発行する機関が分かれています。

申請の受付と審査をする機関のことを RA (Registration Authority)、証明書を発行する機関のことを CA (Certification Authority) と呼びます。ハンバーガー チェーン店に置き換えて考えてみると、RA が商品の注文を受け付けるカウンターで、CA がハンバーガーやポテト等の商品を作るキッチンになります。

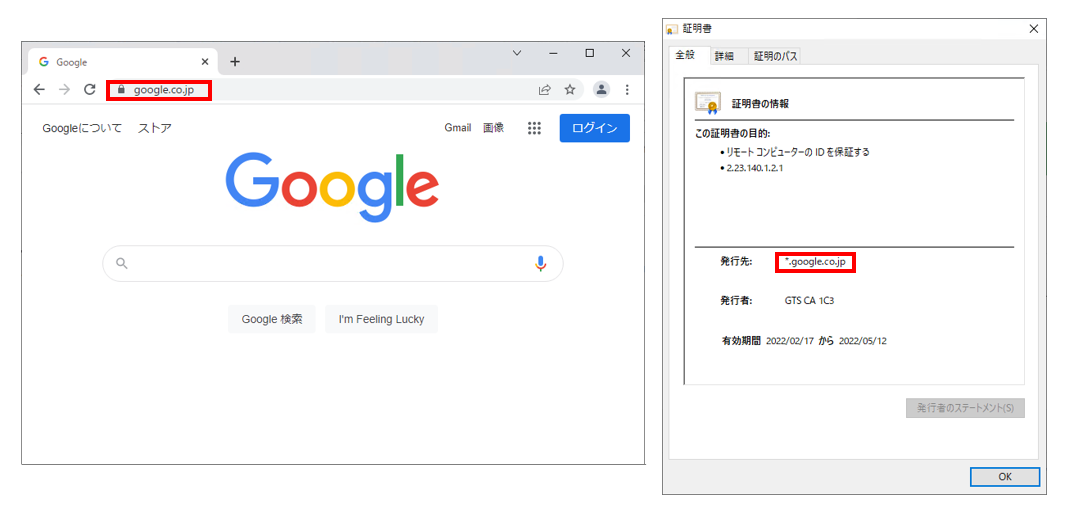

証明書の発行にあたる審査基準は証明機関によって異なりますが、インターネット上で利用される正式な身分証明書となりますので、厳密な審査が行われています。Google や amazon、ネット銀行など、インターネット上でサービスを提供しているサイトも、自身のドメイン名を名前として記載された証明書を、公式な証明機関より発行してもらっています。

Web ブラウザで各サイトの URL にアクセスした時に、Web ブラウザはそのサイトが信頼した証明機関が発行した証明書を公開しているか、また、その証明書の身元情報は URL に記載されているドメイン名が証明書と一致しているか等のチェックを行っています。

Web ブラウザはサイトが公開している証明書をチェックして何か問題を見つけると、ユーザーに “問題があるサイトである可能性があります” を警告する画面を表示して注意喚起したり、サイトは接続不可としてアクセスできないようにします。ちなみに、サイトが提示してくる証明書に問題があった場合に、どのような動作になるのか(警告画面を表示する、そもそもアクセスさせない等)は Web ブラウザの実装によって異なってきます。

このように、インターネット上にあるサイトを安全に利用できるような仕組みが存在しているため、ユーザーは安全性をあまり意識しなくても安全にインターネット上のサービスを利用することができます。

証明機関の階層構造

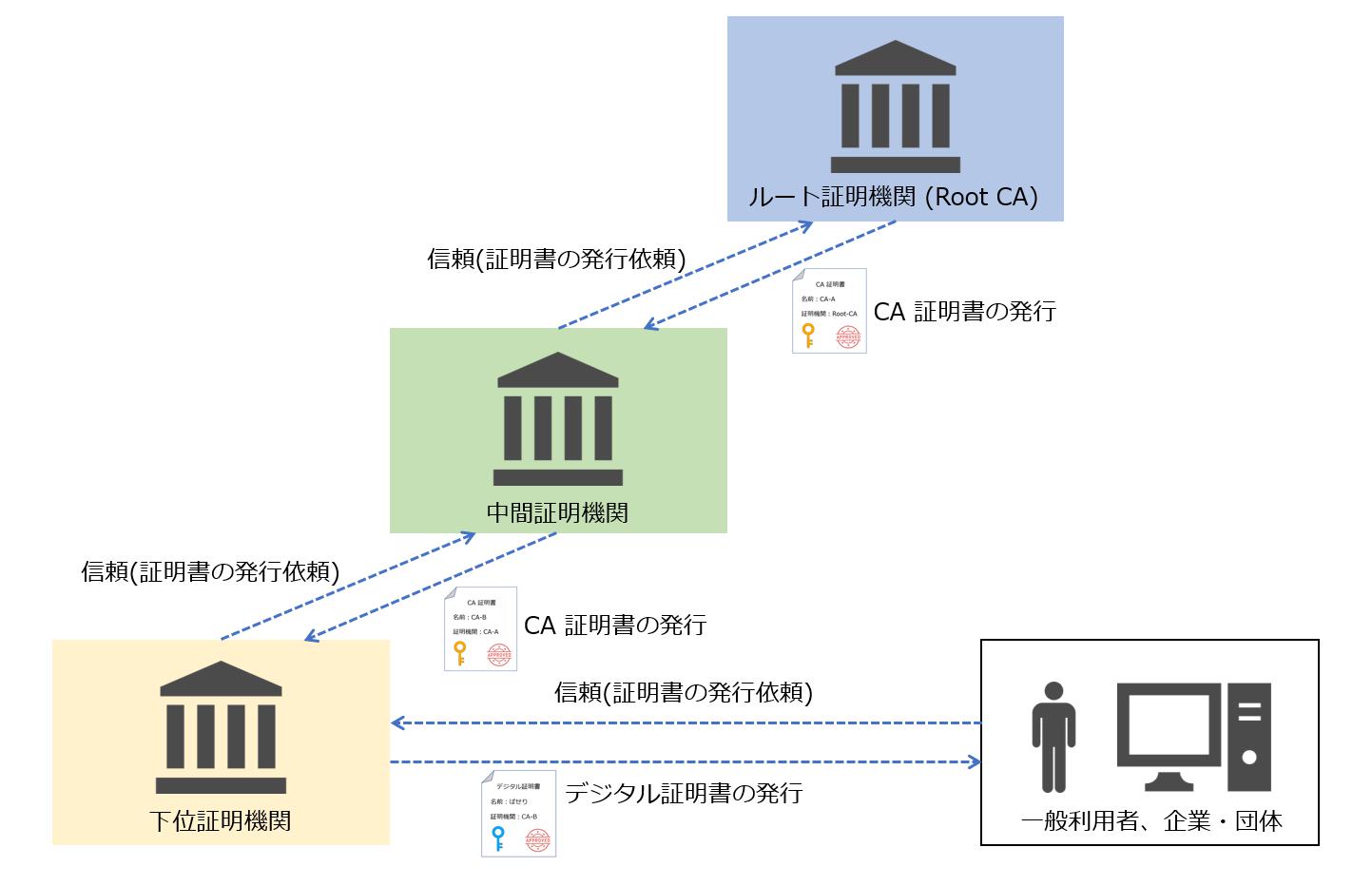

証明機関では階層構造で複数の証明機関を構築し、証明書を発行する証明機関を複数に分けて構築されていることが一般的です。

会社が仕事の役割ごとにトップダウンに組織を分けて(営業、人事、総務など)、人やリソース、お金を管理しているのと同じイメージです。証明書を発行する証明機関を分けることで、管理する対象の証明書が分散され、また万一、証明機関の秘密鍵が漏洩してしまったときのリスクも分散することができます。

証明機関の階層構造において、最上位の証明機関のことをルート証明機関と呼びます。

また、ルート証明機関より下の階層の証明機関は中間証明機関または下位証明機関とよびます。

この証明機関の証明書は CA 証明書と呼ばれます。

特にルート証明機関の CA 証明書については、ルート証明書と呼ばれることが多いです。

階層構造をなす証明機関において、ルート証明機関 → 中間証明機関#1 → 中間証明機関#2 という構成の証明機関が存在した時、中間証明機関#2 の CA 証明書は中間証明機関#1 が発行し、中間証明機関#1 の CA 証明書はルート証明機関が発行しています。

またルート証明機関の CA 証明書(ルート証明書)は、CA 証明書を発行する上位の証明機関が存在しないため、自己署名(キーペアとなる自身の秘密鍵で署名)で発行しています。

PKI 講座は以上となります。

PKI に関わる各技術について概要が理解できれば及第点です!おつかれさまででした!

amazon で買い物をしたり、LINE やメールで友だちと会話したりなど、日ごろからインターネット上で通信を行うシステムを利用していると思います。何気なくインターネット上でデータのやり取りをしていますが、例えば、amazon で注文した品[…]