Active Directory 証明書サービスでルート証明機関を構築した場合、CA 構成の作業を行った時にルート証明書が作成されます。

既定では5年の有効期間でルート証明書が発行されますが、有効期限が迫ったらルート証明書を更新する必要があります。

今回は Active Directory 証明書サービスで構築したルート証明機関でルート証明書を更新する方法を紹介します。

ルート証明書の更新手順

Active Directory 証明書サービスで構築した証明機関にて、ルート証明書を更新して有効期間を延長する手順です。

ルート証明機関の CA の種類がエンタープライズ CA でもスタンドアロン CA でも手順は同じです。

1) 管理者権限をもつユーザーで CA サーバーにログオンします。

2) [Windows 管理ツール] より [証明機関] を開きます。

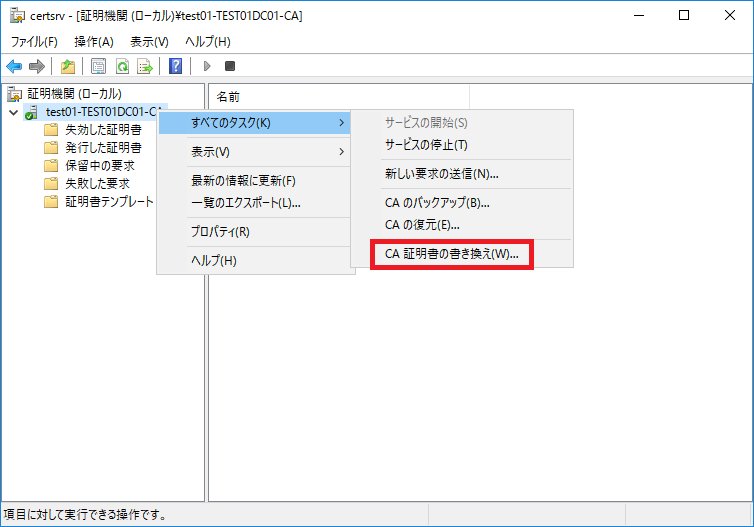

3) 画面の左ペインより、[証明機関 (ローカル)] – [<CA 名>] を右クリックして [すべてのタスク] – [CA 証明書の書き換え] をクリックします。

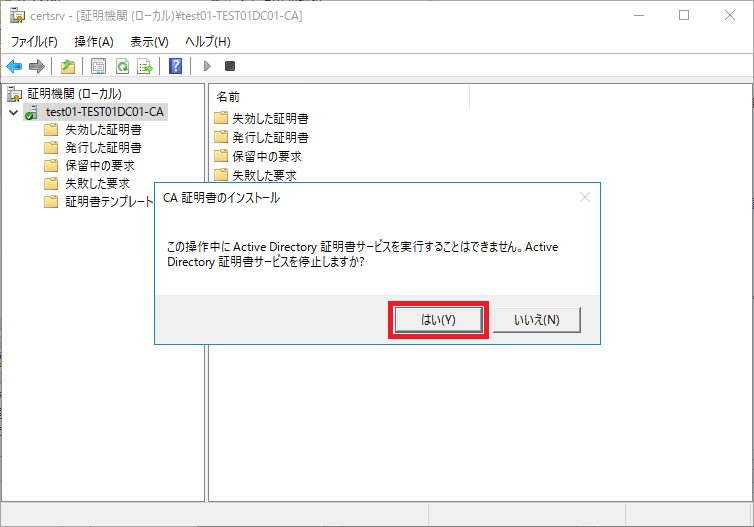

4) [CA 証明書のインストール] にて、”Active Directory 証明書サービスを停止しますか?” と表示されたら、[はい] をクリックします。

※ ここで Active Directory 証明書サービスが停止するため、一時的に証明書の新規発行や失効などが行えなくなります。

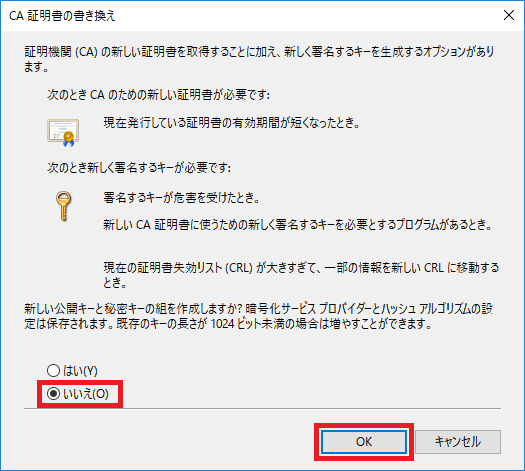

5) [CA 証明書の書き換え] にて、[いいえ] を選択して [OK] をクリックします。

証明機関のキーペアを書き換えずに、CA 証明書を更新する手順となります。

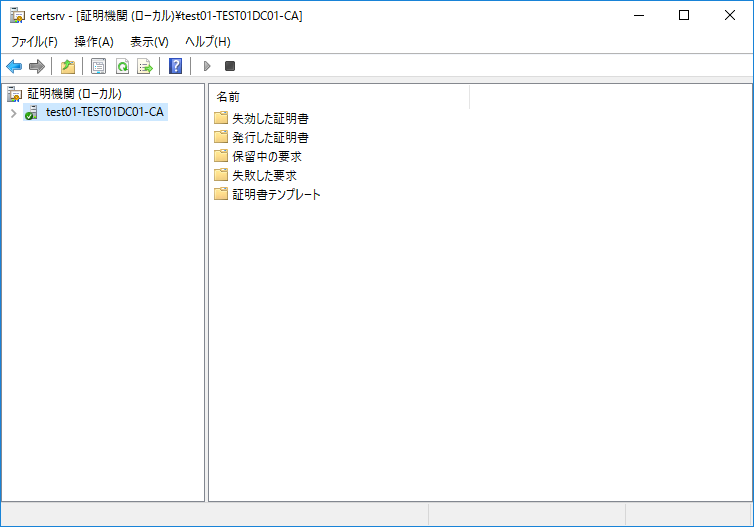

6) Active Directory 証明書サービスが開始されるのを待機し、起動したら CA 証明書の書き換えは成功しています。

更新されたルート証明書の確認方法

新しく発行された CA 証明書を確認します。

1) 管理者権限をもつユーザーで CA サーバーにログオンします。

2) [Windows 管理ツール] より [証明機関] を開きます。

3) 画面の左ペインより、[証明機関 (ローカル)] – [<CA 名>] を右クリックして [プロパティ] をクリックします。

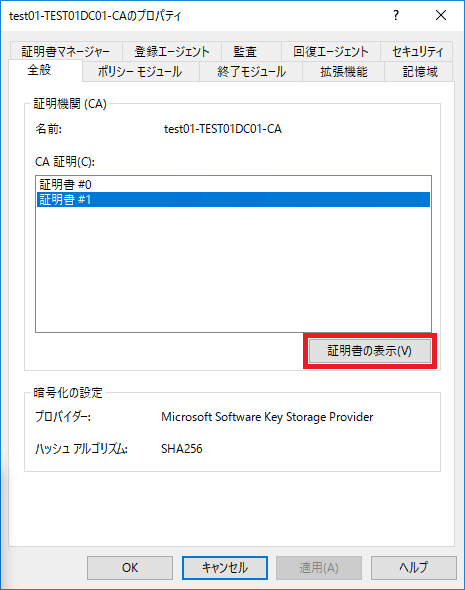

4) [全般] タブより、[CA 証明] の欄に “証明書 #<数字>” が追加されていることを確認します。

新しく追加された CA 証明書を選択した状態で、[証明書の表示] をクリックしたら CA 証明書の詳細が確認できるようになります。

(証明書 #<数字> の数字が大きい方が新しい証明書です)

5) 5 年の有効期間をもつ CA 証明書が発行されます。

※ CA 証明書の書き換えの作業を実施した日から 5 年経過した日付が “有効期間の終了日” となります。

更新後の CA 証明書の有効期間

CA 証明書の書き換えを実施した後に、更新された CA 証明書の有効期間の終了日は作業した日から5年後(既定)に延長されて発行されます。

有効期間の5年後というのは、1 つ前の CA 証明書の有効期間の長さとなります。CA 構成時のウィザードにおける既定の CA 証明書の有効期間が5年であるため、既定で5年後と紹介しております。もしご利用の環境において、CA 構成時に CA 証明書の有効期間を10年で構成していれば、次回の書き換え後の CA 証明書の有効期間の終了日は “作業した日から10年後” です。CA 証明書の有効期間を変更することも可能です。

Active Directory 証明書サービスでルート証明機関を構成するとき、既定で 5 年の有効期間でルート証明書が作成されます。

ルート証明書の有効期間が迫っている場合、ルート証明書の更新を行いますが、更新の際も 5 年の有効期間で[…] また、CA 証明書の有効期間の開始日は “キーペア” を作成した日となります。 最初にキーペアを作成するのは、新規に CA を構成したタイミングとなります。そのため、最初の CA 証明書の有効期間の開始日は CA を構築した日で設定されています。 その後に CA 証明書を更新しても、そのタイミングでキーペアの書き換えを行われない場合は、更新後の CA 証明書の有効期間の開始日は変更されません。 例えば、CA 構成の作業を 2017 年 7 月 1 日に実施を行い、CA 証明書の有効期間を5年としたとします。その状態で 4 年経過した 2021 年 7 月 1 に CA 証明書をキーペアを書き換えずに更新したとすると、更新後の CA 証明書は、有効期間の開始日は 2017 年 7月 1 日、有効期間の終了日は 2026 年 7 月 1 日となります。 一見、有効期間は 8 年間のように見えますが、実質的には 5 年の延長となりますので注意してください。 certsrv の管理コンソールから [CA 証明書の書き換え] をクリックすると、Active Directory 証明書サービスが停止した後に、以下のメッセージが表示されます。 [CA 証明書の書き換え] 次のとき CA のための新しい証明書が必要です: 次のとき新しく署名するキーが必要です。 新しい公開キーと秘密キーの組を作成しますか? 暗号化サービス プロバイダーとハッシュ アルゴリズムの設定は保存されます。既存のキーの長さが 1024 ビット未満の場合は増やすことができます。 このメッセージは説明にある通り、証明機関のキーペアを書き換えるかどうかを選択するための画面です。 キーペアとは公開鍵暗号方式の公開鍵と秘密鍵のことです。公開鍵は CA 証明書に付与されており、秘密鍵は CA で発行する証明書や CRL の署名に利用されます。 詳細な仕組みは以下の記事でも紹介しております。 前回の講座

[sitecard subtitle=PKI講座第3回 url=https://pkiwithadcs.com/shared_key_cryptosystem/ target=]

ここまでに、データの暗号化の技術の概要[…] 前回の講座

[sitecard subtitle=PKI講座第6回 url=https://pkiwithadcs.com/digital_signing/ target=]

前回は、公開鍵暗号化方式とハッシュアルゴリズ[…] キーペアの書き換えを行うと、CA 証明書の更新後に発行される証明書の信頼チェーンが変更されてしまいます。対象の CA で発行された証明書を利用している端末に全てに対し、信頼された CA 証明書を配布しなおす等の作業が必要となってきます。そのため、CA 証明書の有効期間を延長する目的においては、一般的にはキーペアの書き換えは行いません。CA 証明書の書き換えの作業においては、特に意図がなければ [いいえ] を選択してキーペアを書き換えずに更新することをお勧めします。 CA のキーペアを書き換えるシナリオとしては、一般的には以下のようなものがあります。 ① 秘密鍵が漏洩した ② セキュリティ強化のためにキーを変更したい ③ CRL がファイルサイズが大きい キーペアを書き換えることで、CRL を分割させることができます。 CA 証明書のキーペアの書き換え

証明機関 (CA) の新しい証明書を取得することに加え、新しく署名するキーを生成するオプションがあります。

現在発行している証明書の有効期間が短くなったとき。

署名するキーが危害を受けたとき。

新しい CA 証明書に使うための新しく署名するキーを必要とするプログラムがあるとき。

現在の証明書失効リスト(CRL) が大きすぎて、一部の情報を新しい CRL に移動するとき。

証明機関の秘密鍵は、証明書の署名に使用されるものとなります。もし秘密鍵が漏洩して悪意のある第三者の手に入ると、不正な証明書を発行して悪用することも可能となってしまいます。そのため、万一、秘密鍵が漏洩してしまったら、キーペアを変更して CA 証明書を更新する必要があります。

セキュリティ強化を目的として、公開鍵暗号化方式を変更したり、鍵長を変更する場合は鍵を新しくしなくてはいけないため、キーペアを変更します。

CA を構築してから長期間運用していれば、失効させた証明書の数も多くなることがあります。その場合、失効させた証明書のリストを記載している CRL のファイル サイズも大きくなってしまいます。証明書の失効確認を行う際の処理のパフォーマンスに影響を与える可能性もあります。